为企业客户提供一站式的IT设备采购服务

全国咨询热线:

400-6009-602

400-6009-602

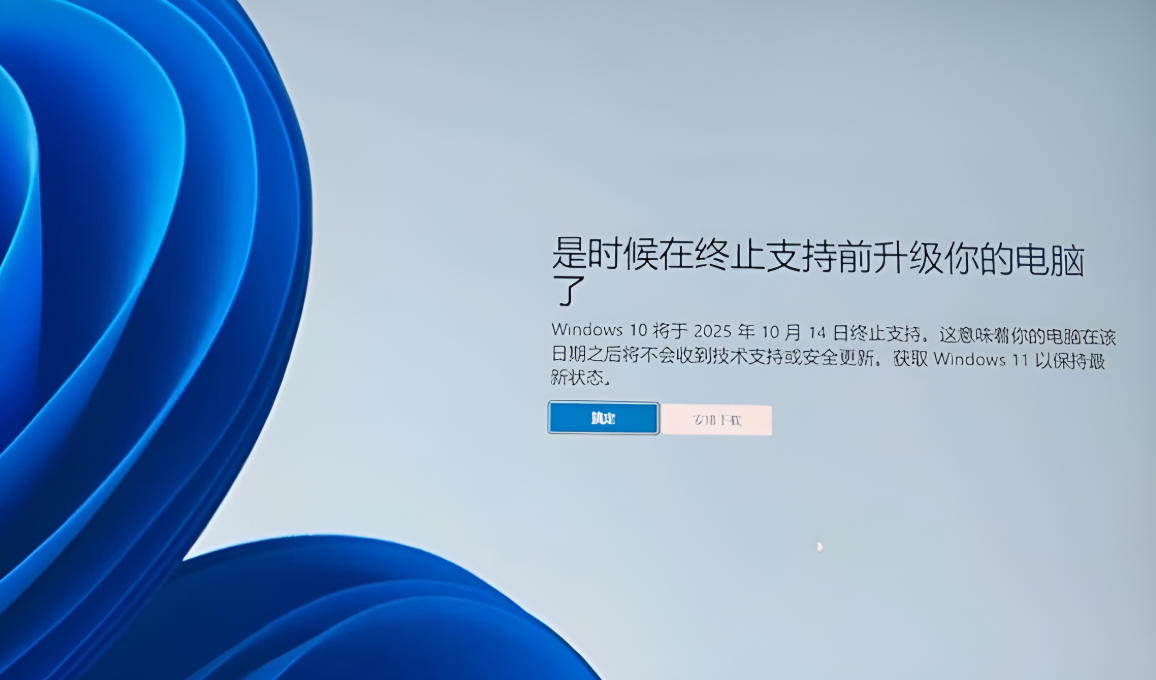

操作系统不是“保质期商品”

在大众叙事中,“停止支持”往往被误解为“到期报废”。但从计算机系统的本质来看,操作系统是一套静态代码 + 动态生态的组合体。

微软停止支持,停止的是厂商层面的维护行为,而非系统本身的运行逻辑。

换言之:

支持停止的是“外力”,不是“内功”。

Windows 10 的内核、驱动模型、用户态架构,在 2025 年 10 月 14 日那一刻,不会发生任何变化。

它不会自毁、不会锁机、不会降级,更不会主动制造故障。

从微软官方定义来看,Windows 10 停止支持,具体指向三件事:

不再推送新功能

不再免费推送安全补丁

不再提供官方技术支持

注意关键词:

“不再免费” ≠ “彻底没有”

这是一个几乎可以忽略的变量。

Windows 10 自 21H2 之后,已经进入长期稳定分支(LTS 化倾向):

核心功能冻结

UI 与交互逻辑成熟

企业部署版本高度一致

从软件工程角度看,这正是一个系统“最可靠”的阶段。

对普通用户而言,新功能的边际价值早已趋近于零。

这是大家最焦虑的部分,但也是被过度夸大的部分。

必须明确一点:

“没有补丁” ≠ “立刻暴露”

安全风险的成立,需要同时满足三要素:

新漏洞被发现

漏洞被武器化(可稳定利用)

攻击者愿意为你付出攻击成本

对普通个人用户而言,第三点几乎不成立。

网络安全不是情绪问题,而是经济学问题。

黑客攻击遵循的是典型的 ROI(投入产出比)逻辑:

| 目标类型 | 攻击价值 | 攻击概率 |

|---|---|---|

| 企业服务器 | 极高 | 极高 |

| 云平台 / 数据中心 | 极高 | 极高 |

| 政府系统 | 极高 | 高 |

| 普通个人电脑 | 极低 | 极低 |

原因很简单:

没有规模价值

没有稳定收益

没有攻击必要

对于普通用户来说,99% 的安全事故并非“系统漏洞”,而是“用户行为漏洞”:

破解软件

钓鱼邮件

捆绑安装

诱导点击

这类风险,与 Windows 10 是否停止支持,几乎无关。

在真实使用环境中,系统安全是一个多层防御结构:

浏览器沙箱机制

应用商店权限隔离

第三方杀毒 / 防护软件

路由器与运营商层面的防护

用户行为本身

即便系统不再更新,只要做到:

不运行来路不明的可执行文件

不碰破解、外挂、灰色工具

不点击可疑链接

那么 Windows 10 的实际风险水平,并不会出现断崖式下降。

停止支持,反而让系统更“安静”

这是一个很少被讨论,却极其现实的变化。

Windows 10 停止支持之后:

不再被强制推送大版本更新

不再因更新导致驱动异常

不再频繁重启、打断工作流

从稳定性角度看,这是对老设备用户的“隐性红利”。

系统一旦进入冻结状态,变量减少,故障概率反而下降。

Windows 11 更合理

原因并非“新系统更先进”,而是:

新 CPU 调度策略只在 Win11 上完整发挥

新硬件驱动优先适配 Win11

TPM、VBS 等安全特性原生整合

强行在新设备上安装 Windows 10,本质上是逆生态而行。

Windows 10 依然是现实最优解

尤其是:

2021 年前的 CPU

非 TPM 2.0 平台

老驱动生态完善的设备

对这类用户来说,Windows 10 是:

驱动最成熟、功耗最稳定、折腾成本最低的方案。

可以用三句话作为最终结论:

停止支持,不等于停止使用

不再更新,不等于立刻不安全

普通用户,从来不是主要攻击对象

Windows 10 并不会在某一天突然“过期失效”。

只要它在支持结束前运行良好,那么在支持结束后,它仍将长期稳定服役。